ในการดูแลระบบเครือข่ายขององค์กร หนึ่งในงานพื้นฐานที่ผู้ดูแลระบบไม่ควรมองข้ามคือการจำกัดสิทธิ์ในการเข้าถึงอุปกรณ์เครือข่ายผ่านช่องทางการ Remote เพื่อเข้าไปจัดการการ ตั้งค่า หรือคอนฟิก และค่าเริ่มต้น เราสามารถเข้าได้ผ่านทุก Network ที่สามารถเข้าถึง Network Management ได้ ผ่าน IP ของ switch และสามารถ login ผ่าน SSH หรือ Telnet ได้ ซึ่งเป็นช่องโหว่ด้านความปลอดภัยที่สำคัญ

บทความนี้จะแนะนำวิธีคอนฟิก Access Control List (ACL) เพื่อจำกัดให้เฉพาะ subnet ที่กำหนดเท่านั้นสามารถเข้าถึง Line VTY ของ Cisco Switch ได้

Line VTY (Virtual Teletype) คือช่องทางการเข้าถึงอุปกรณ์ Cisco แบบ virtual โดยปกติจะมี 16 lines (vty 0 ถึง 15) ซึ่งอนุญาตให้ผู้ใช้งาน 16 คนสามารถเชื่อมต่อพร้อมกันได้ ทั้งผ่าน Telnet และ SSH

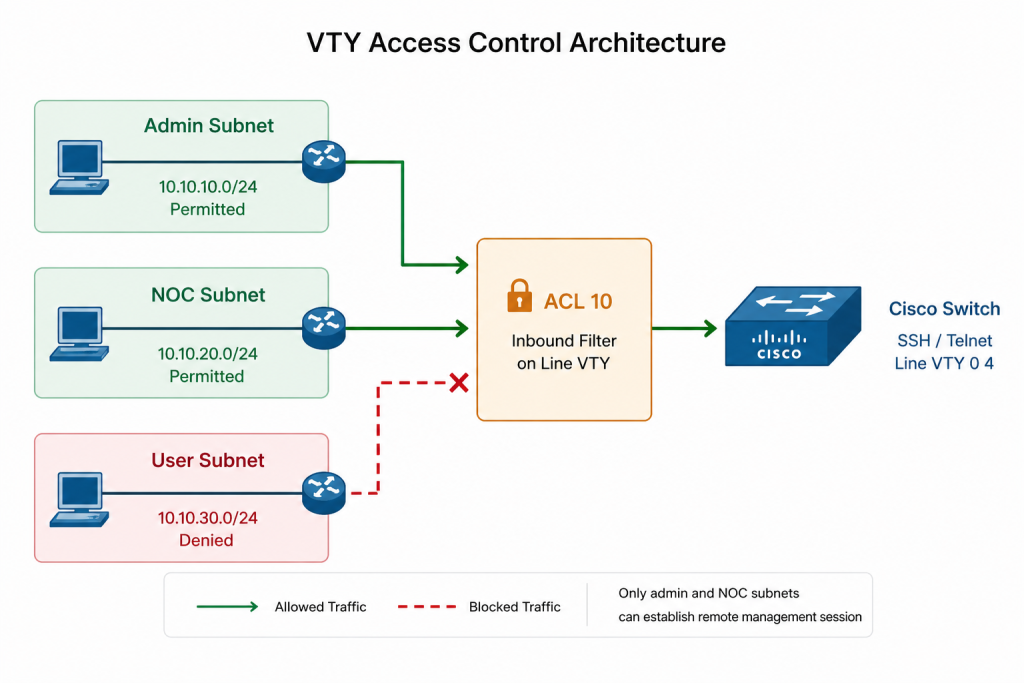

หลักการคือเราจะสร้าง ACL ที่ระบุว่า subnet ใดบ้างที่ได้รับอนุญาต จากนั้นนำ ACL นั้นไป apply ที่ Line VTY ในทิศทาง inbound เมื่อมีคนพยายามเชื่อมต่อเข้ามา switch จะตรวจสอบ source IP ก่อน หาก IP ต้นทางไม่ตรงกับ subnet ที่อนุญาต การเชื่อมต่อจะถูกปฏิเสธทันที

จาก diagramมี 3 subnet ที่ต้องการควบคุมสิทธิ์การเข้าถึง switch:

- Admin Subnet (10.10.10.0/24) — เครือข่ายของผู้ดูแลระบบ ต้องการให้เข้าถึง switch ได้

- NOC Subnet (10.10.20.0/24) — เครือข่ายของทีม Network Operation Center ต้องการให้เข้าถึงได้เพื่อ monitor

- User Subnet (10.10.30.0/24) — เครือข่ายผู้ใช้งานทั่วไป ไม่ควรเข้าถึง switch

ACL จะทำหน้าที่กรองว่า traffic ที่จะเข้ามายัง Line VTY มาจาก subnet ใด หากเป็น Admin หรือ NOC จะอนุญาต หากเป็น User Subnet หรือ subnet อื่น ๆ จะปฏิเสธ

Configuration

ขั้นตอนที่ 1: สร้าง Standard Access List

Switch# configure terminal

Switch(config)# access-list 10 remark === VTY Access Control ===

Switch(config)# access-list 10 permit 10.10.10.0 0.0.0.255

Switch(config)# access-list 10 permit 10.10.20.0 0.0.0.255

Switch(config)# access-list 10 deny any logขั้นตอนที่ 2: Apply ACL ที่ Line VTY

Switch(config)# line vty 0 15

Switch(config-line)# access-class 10 in

Switch(config-line)# transport input ssh

Switch(config-line)# login local

Switch(config-line)# exec-timeout 5 0

Switch(config-line)# exitขั้นตอนที่ 3: Save Configuration

Switch(config)# end

Switch# write memory

การตรวจสอบ

หลังจาก apply config แล้ว สามารถตรวจสอบได้ด้วยคำสั่ง:

Switch# show access-lists 10

Switch# show running-config | section line vtyทดสอบโดยลอง SSH จากเครื่องที่อยู่ใน Admin Subnet จะสามารถเข้าได้ และจากเครื่องใน User Subnet จะไม่สามารถเข้าได้ และเราได้ตั้ง log ไว้ที่บรรทัด deny any สามารถดู attempt ที่ถูก deny ได้จาก

Switch# show logging | include 10ข้อควรระวัง

ก่อนที่จะ apply ACL ที่ Line VTY มีจุดที่ต้องระวัง คือต้องแน่ใจว่า IP ที่กำลังใช้ remote เข้าไปคอนฟิก switch อยู่ใน subnet ที่อนุญาต มิฉะนั้นเมื่อ apply เสร็จจะถูกตัดการเชื่อมต่อทันทีและไม่สามารถเข้าไปแก้ไขได้อีก ทางแก้คือควรมี console access สำรองไว้เสมอ